Grondslagenlaag Informatieveiligheid

Grondslagen[bewerken]

Deze laag bevat alle wet- en regelgeving die van toepassing kan zijn op onze vraagstukken en projecten. Voor het thema Informatieveiligheid is dit ook verder uitgewerkt in beleidskaders en principes die daaruit zijn af te leiden. Daarnaast geven we een overzicht van de samenhang van de motivatie (waarom en waarvoor) voor informatieveiligheid.

Informatiebeveiliging wordt als volgt gedefinieerd: Het geheel van preventieve, detectieve, repressieve en correctieve maatregelen alsmede procedures en processen die de beschikbaarheid, exclusiviteit en integriteit van alle vormen van informatie binnen een organisatie of een maatschappij garanderen, met als doel de continuïteit van de informatie en de informatievoorziening te waarborgen en de eventuele gevolgen van beveiligingsincidenten tot een acceptabel, vooraf bepaald niveau te beperken.

Beleidskaders Informatieveiligheid[bewerken]

De beleidskaders voor het thema Informatieveiligheid zijn gebaseerd op bestaand overheidsbeleid (nationaal en Europees) en op de instrumenten die in het kader van dat beleid zijn ontwikkeld, zoals wetten, regels, kamerstukken en bestuursakkoorden. Hieronder zijn de relevante beleidskaders voor dit thema gevisualiseerd.

Principes Informatieveiligheid[bewerken]

De beleidskaders zijn bepalend voor de richtinggevende principes die de waterschappen hanteren om beveiligingsdoelstellingen te realiseren. Hieronder zijn de principes die van toepassing zijn voor dit thema gevisualiseerd.

Bestuurlijke principes Informatieveiligheid[bewerken]

Net als gemeenten wisselen waterschappen allerlei informatie uit met inwoners, ondernemers, ketenpartners en medeoverheden. In ICT-termen noemen we dat kantoorautomatisering. Maar bij waterschappen komt nog een ander belangrijk aspect om de hoek kijken. Waterschappen maken namelijk gebruik van digitaal verkeer voor de aansturing van hun primaire processen. Dit wordt ook wel procesautomatisering of industriële automatisering genoemd. Bij gemeenten is dit doorgaans van ondergeschikt belang, bij waterschappen is deze procesautomatisering randvoorwaardelijk om het werk goed te kunnen doen. Neem het aansturen van gemalen, stuwen, sluizen en afwaterzuiveringen of neem het verkrijgen van stuurinformatie uit een netwerk van digitale watermeters: zonder procesautomatisering is dit niet meer mogelijk. Tegelijkertijd brengt verdere automatisering risico’s met zich mee en maakt dit de waterschappen extra kwetsbaar.

Lees hier meer in de aanvulling op het document “De 10 bestuurlijke principes voor informatiebeveiliging - VNG” (PDF-bestand, 424 kB) voor waterschap bestuurders en directieleden: Aanvulling bestuurlijke principes informatieveiligheid voor waterschapsbestuurders (PDF-bestand, 217 kB)

Samenhang[bewerken]

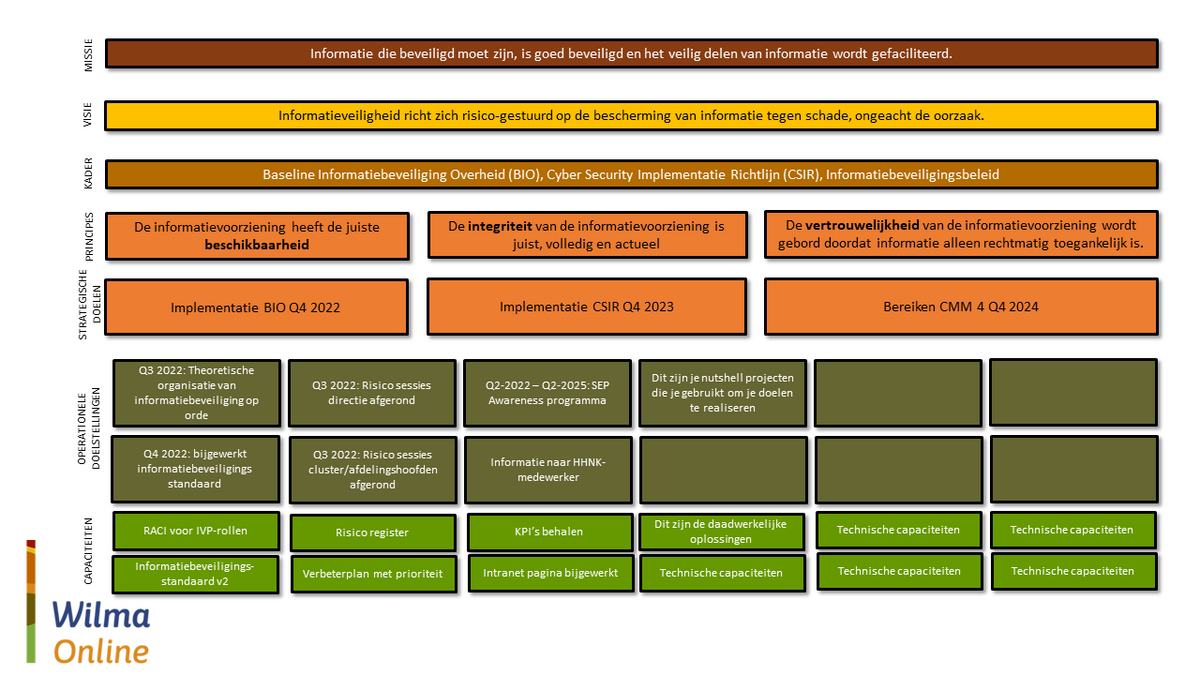

Onderstaande afbeelding geeft een samenhang weer van de motivatie (waarom en waarvoor) voor informatieveiligheid.